5 月 13 日消息,科技媒體 bleepingcomputer 昨日(5 月 12 日)發布博文,報道稱華碩驅動管理工具 DriverHub 存在高危遠程代碼執行漏洞,惡意網站可利用該漏洞執行命令。

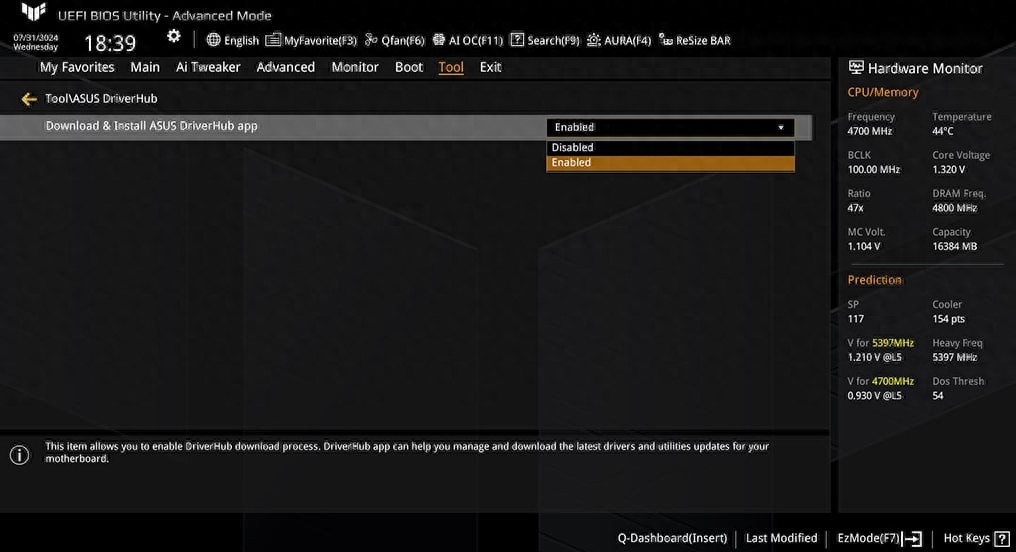

IT之家注:華碩 DriverHub 是一款官方驅動管理工具,通常在使用特定華碩主板首次啟動系統時自動安裝,該應用工具通過本地服務在端口 53000 上運行,定期檢查驅動更新。

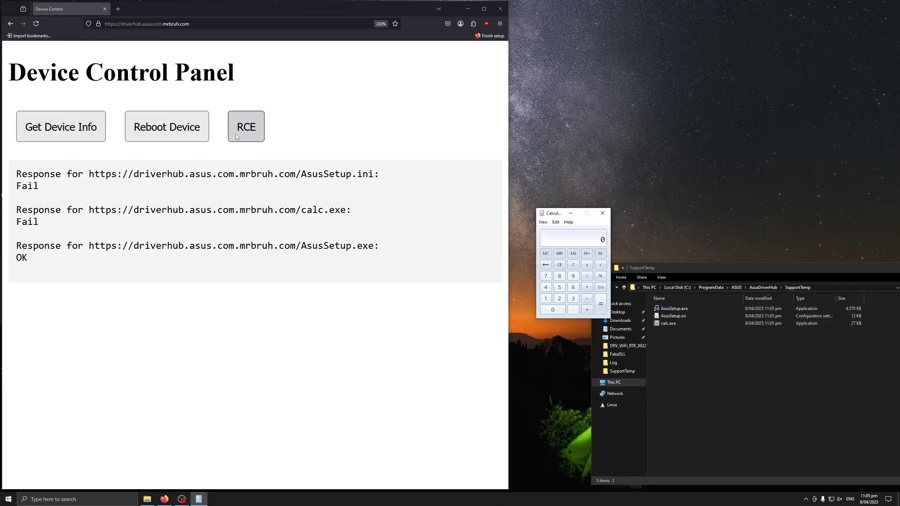

該服務本應通過檢查 HTTP 請求的 Origin Header 來拒絕非“driverhub.asus.com”來源的請求,但驗證機制存在缺陷,只要域名包含該字符串即可通過驗證。

攻擊者可誘導安裝了 DriverHub 的用戶訪問惡意網站。網站會向本地服務(http://127.0.0.1:53000)發送“UpdateApp 請求”,并通過偽造 Origin Header(如“

driverhub.asus.com.mrbruh.com”)繞過驗證。

攻擊者可命令 DriverHub 從華碩官方下載門戶獲取合法的“AsusSetup.exe”安裝程序,同時下載惡意的.ini 文件和.exe 載荷。合法安裝程序以管理員權限靜默運行,并根據.ini 文件配置啟動惡意可執行文件。此外,DriverHub 未能刪除簽名驗證失敗的文件,進一步加劇了風險。

華碩于 2025 年 4 月 8 日收到研究人員的報告,并于 4 月 18 日發布修復補丁,華碩在安全公告中明確建議用戶盡快更新 DriverHub 至最新版本,用戶可通過打開軟件并點擊“立即更新”獲取補丁。